Khủng bố IS xóa dấu vết trên mạng cách nào?

.jpg)

Các chuyên gia công nghệ phát hiện, ISIS đã sử dụng một số phương pháp mã hóa tinh vi để hoàn thành các mục tiêu của chúng, từ tuyên truyền đến chiêu mộ thành viên và xúc tiến các cuộc tấn công khủng bố.

Theo thông tin từ Flashpoint, một nhóm an ninh mạng tập trung vào web đen, công nghệ của tổ chức khủng bố IS đã phát triển phức tạp hơn kể từ năm 2012. Tổ chức này đang sử dụng 36 công cụ khác nhau để giúp giữ bí mật cho chúng và tránh được các cuộc điều tra.

"Bọn khủng bố đã cho thấy chúng không chỉ quan tâm tới lĩnh vực này. Việc thâu tóm các công nghệ phức tạp như vậy chứng minh chúng có khả năng học hỏi, thích ứng và đương đầu với sự truy lùng gắt gao hơn", Flashpoint bình luận.

Các thành viên của ISIS đang dùng các trình duyệt bảo mật cao như Tor và Opera để lướt web ẩn danh. Tuy nhiên, Cơ quan an ninh quốc gia Mỹ (NSA) cũng đang theo dõi các số liệu lưu lượng truy cập Tor. Do đó, rất dễ để kết luận rằng, Tor không phải là một trong những công cụ tốt nhất giúp các thành viên ISIS xóa dấu vết trên mạng.

Dưới đây là danh sách các phần mềm/chương trình mà IS được cho là đang sử dụng và khuyến khích các thành viên trong tổ chức khai thác:

CyberGhost VPN để lướt web ẩn danh và truy nhập VPN.

相关推荐

- Nhận định, soi kèo Montpellier vs Angers, 23h15 ngày 12/1: Vùng lên

- Khoản chi hơn 343 triệu đồng để hút 1 bác sĩ về trạm y tế xã

- Anh tử vong, em gái 5 tuổi nguy kịch sau khi ăn thịt cóc

- Công ty đông công nhân nhất TPHCM tuyển dụng cả lao động trên 40 tuổi

- Nhận định, soi kèo Monchengladbach vs Bayern Munich, 0h30 ngày 12/1: Cú vấp đầu tiên

- Trong đêm, bác sĩ 2 bệnh viện ở TPHCM cấp cứu em bé vừa sinh ra đã vỡ ruột

- Anh tử vong, em gái 5 tuổi nguy kịch sau khi ăn thịt cóc

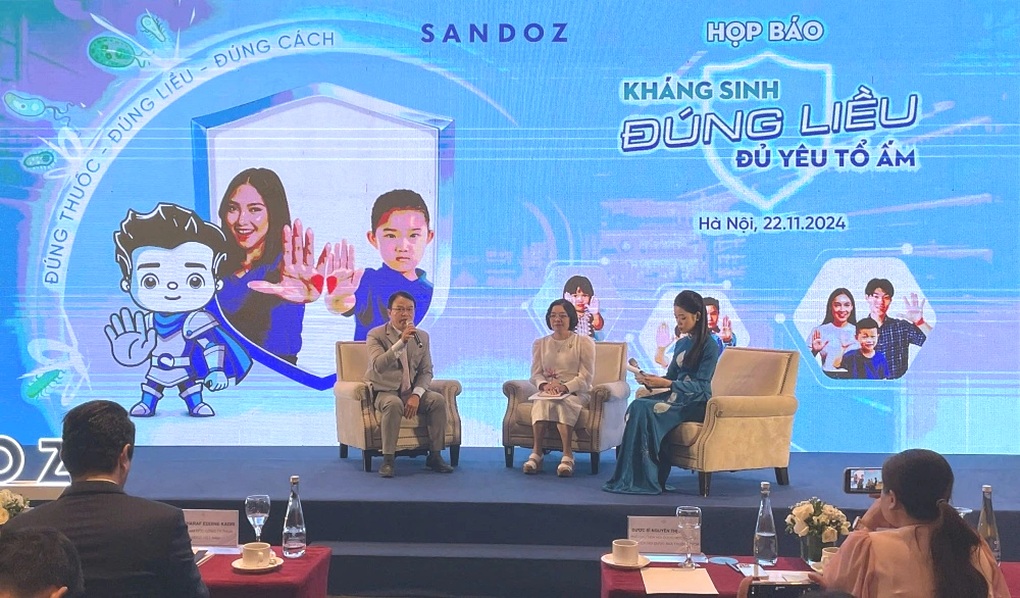

- Gần 270.000 người Việt tử vong do kháng thuốc kháng sinh trong 4 năm

NEWS

NEWS